(Instalación y Características)

Que

tal gente (Al parecer Buscando en Taringa ! no Encontre ningun tuto ni

Video nada por el Estilo sobre esta Herramienta Asi que Soy el Primero  )

, hoy vengo con una nueva herramienta de pentesting escrita en python

casi sencilla pero util llamada WebSploit Toolkit, en esta sesion la

instalaremos en la distribucion de linux "BackTrack 5", Esta herramienta

en su version mas reciente "1.8" Bueno si ya mas atraso vamos hacia el

tutorial:

)

, hoy vengo con una nueva herramienta de pentesting escrita en python

casi sencilla pero util llamada WebSploit Toolkit, en esta sesion la

instalaremos en la distribucion de linux "BackTrack 5", Esta herramienta

en su version mas reciente "1.8" Bueno si ya mas atraso vamos hacia el

tutorial:

)

, hoy vengo con una nueva herramienta de pentesting escrita en python

casi sencilla pero util llamada WebSploit Toolkit, en esta sesion la

instalaremos en la distribucion de linux "BackTrack 5", Esta herramienta

en su version mas reciente "1.8" Bueno si ya mas atraso vamos hacia el

tutorial:

)

, hoy vengo con una nueva herramienta de pentesting escrita en python

casi sencilla pero util llamada WebSploit Toolkit, en esta sesion la

instalaremos en la distribucion de linux "BackTrack 5", Esta herramienta

en su version mas reciente "1.8" Bueno si ya mas atraso vamos hacia el

tutorial:Primero que nada se descargan la herramienta desde aqui: http://sourceforge.net/projects/websploit/files/WebSploit%20Toolkit%20V.1.8/WebSploit%20Toolkit%20V.1.8.tar.gz/download luego de esto les trendria que quedar un archivo .tar.gz lo montan y lo abren de aquí copiamos la carpeta en donde esta la herramienta a la carpeta de pentesting luego abrimos la carpeta y buscamos el archivo que diga "websploit" le damos click derecho y lo renombramos como "websploit.py quedaria asi:

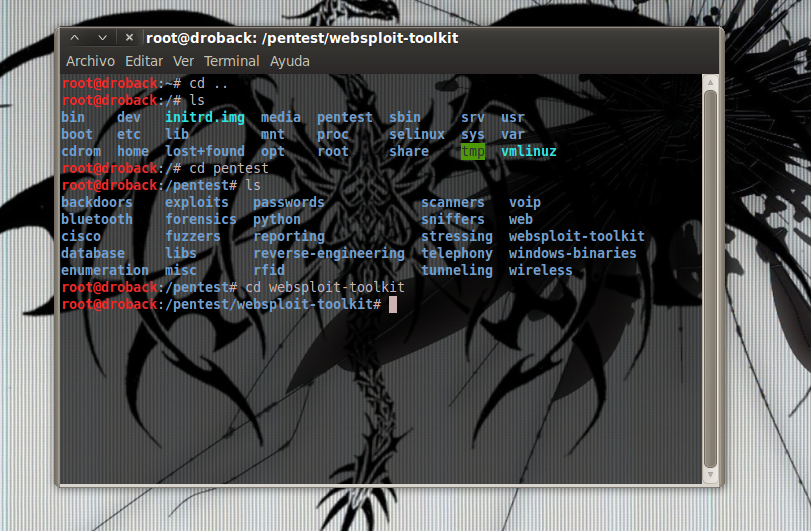

cerramos y abrimos una terminal y nos dirigimos hacia en donde esta, Claro esta en la siguiente imagen:

cerramos y abrimos una terminal y nos dirigimos hacia en donde esta, Claro esta en la siguiente imagen: verificamos los archivos y solo falta abrirlo para usarlo acontinuacion:

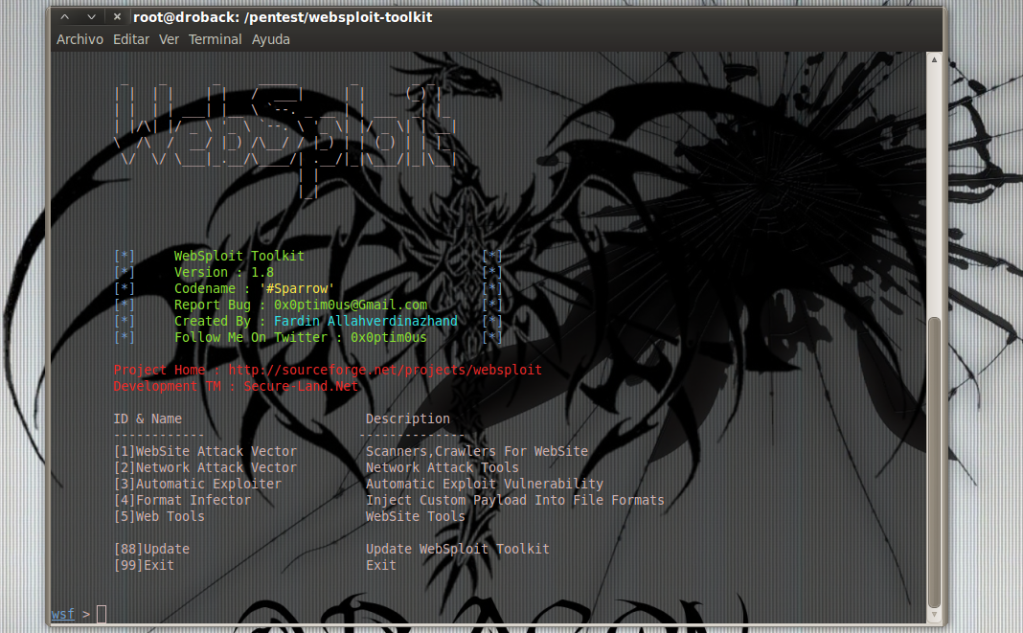

verificamos los archivos y solo falta abrirlo para usarlo acontinuacion:  y Wala ! xD

y Wala ! xD  Ya con solo esto Tenemos "Instalado" el Toolkit ahora veremos las

caracteristicas segun de esta herramienta: - Autopwn - Used From

Metasploit For Scan and Exploit Target Service

Ya con solo esto Tenemos "Instalado" el Toolkit ahora veremos las

caracteristicas segun de esta herramienta: - Autopwn - Used From

Metasploit For Scan and Exploit Target Service

- wmap - Scan,Crawler Target Used From Metasploit wmap plugin

- format infector - inject reverse & bind payload into file format

- phpmyadmin - Search Target phpmyadmin login page

- lfi - Scan,Bypass local file inclusion Vulnerability & can be bypass some WAF

- apache users - search server username directory (if use from apache webserver)

- Dir Bruter - brute target directory with wordlist

- admin finder - search admin & login page of target

- MLITM Attack - Man Left In The Middle, XSS Phishing Attacks

- MITM - Man In The Middle Attack

- Java Applet Attack - Java Signed Applet Attack

- MFOD Attack Vector - Middle Finger Of Doom Attack Vector

- USB Infection Attack - Create Executable Backdoor For Infect USB For Windows

- ARP DOS - ARP Cache Denial Of Service Attack With Random MAC

Y por ultimo quiero recordar que WebSploit es un proyecto de código abierto el cual es usado para escanear y analizar sistemas remotos con el fin de encontrar varios tipos de vulnerabilidades. Esta herramienta es muy poderosa y soporta múltiples vulnerabilidades, Saludos. Aqui dejo mi Video en Youtube que ahce poco hice:

link: http://www.youtube.com/watch?v=ex5IOJnUZd8&list=UUQsXHEbVk3zn9gNim-5ferQ&index=1&feature=plcp

- Obtener enlace

- X

- Correo electrónico

- Otras aplicaciones

Etiquetas

Hackeando

Etiquetas:

Hackeando

- Obtener enlace

- X

- Correo electrónico

- Otras aplicaciones